اطلاعات هارد ابتدا وارد RAM شده سپس جهت پردازش به CPU میرود و بعد از انجام اعمالی بر روی اطلاعات و پردازش آنها مجدداً به RAM فرستاده شده و یا جهت ذخیره به هارد میرود و یا جهت نمایش و چاپ به دستگاههای خروجی میرود. ـ بعد از دستور FDISK ...

ادامه ...بایگانی برچسب: رمز

کوکی چیست و با امنیت ما چه میکند؟

اکثر مردم میدانند که کوکیهایی در گوشهکنار اینترنت پنهان شدهاند و منتظرند که توسط اولین کسی که پیدایشان کرد خورده … اهم، اشتباه شد! درست نیست! بله، کوکیهایی در اینترنت (در واقع در World Wide Web یا همان WWW) هستند و واقعاً هم اسمشانکوکیست، ولی خوشمزه که نیستند هیچ، حتی ...

ادامه ...کارت شبکه (NIC) چیست؟

کارت شبکه (NIC) : به مجموعه رایانه های متصل به یکدیکر که می توانند سخت افزار، نرم افزار یا داده ها را به اشتراک با هم بگذارند شبکه گفته می شود. برای ایجاد شبکه بین دو یا چند رایانه هر رایانه باید لااقل به یک کارت شبکه مجهز باشد. کارت ...

ادامه ...آموزش جلوگیری از هک شده مودم با تعیین MAC Filter برای مودم TP Link

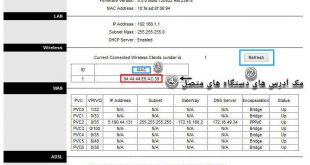

آموزش تعیین MAC Filter برای مودم TP Link: ابتدا اطمینان حاصل کنید که کامپیوترتان با سیم به مودم متصل گشته باشد. سپس کامپیوتر را روشن کرده و مرورگر را باز کنید. در نوار آدرس مرورگرتان آدرس ۱۹۲٫۱۶۸٫۱٫۱ را تایپ کرده و در صفحه نمایان شده برای رمز عبور و پسورد ...

ادامه ...افزایش کیفیت و محدوده شبکه بیسیم

استفاده از شبکه بیسیم این روزها دیگر خیلی ساده شده است. تنها کافی است یک روتر بیسیم را خریداری کنید و سپس پورت اینترنت آن را به دستگاه مودم ADSL خود وصل کنید. حال می توانید از تمامی دستگاه ها و سیستم هایی که در اختیار دارید به روتر خود ...

ادامه ...Dropbox 2.6.12 Final فضای رایگان برای ذخیره اطلاعات

Dropbox 2.6.12 Final یک سیستمهاست فایلها تحت وب است که با استفاده از سیستم Cloud Computing و دسترسی به اینترنت به شما اجازه میدهد تا فایلهایتان را به راحتی share کنید( البته در مورد طریقه ی شیر کردن فایلها توضیح داده خواهد شد) DropBox چگونه کار میکند؟ به طور مختصر ...

ادامه ...نت تاپ چیست؟

یک رایانه درابعاد کوچک است حدود W) x 135(D) x 25(H)mm ,~ 450g) که تمامی قابلیتهای یک رایانه را درخود جای می دهد و به عنوان رقیب اصلی رایانه های رومیزی معمولی می باشد.علت نامگذاری این رایانه به این نام این است که NetTop از دو کلمه نت (Internet) و ...

ادامه ...تروجان چیست؟ و چگونه در مقابل آن ایمن شویم؟

در این مطلب قصد داریم راجع به شاخه ای از بدافزارها به نام «اسب تروجان» که به اختصار «تروجان» نامیده می شوند صحبت کنیم. تروجان ها بر خلاف ویروس ها، کرم ها و … توانایی تکثیر خود را ندارند. آنها بسیار شبیه نرم افزارهای مفید و کاربردی رفتار می کنند، ...

ادامه ...سه ویژگی در گوگل کروم که معمولا دیده نمی شود!

۱_ Other Devices یکی از قدرتمند ترین قابلیت های کروم، توانایی همگام سازی خوب آن است و –نه تنها بوکمارک ها و گذرواژه ها را شامل می شود بلکه- امکان سینک تب های باز را نیز داراست { از Setting => Advanced sync Settings می توانید این قابلیت را اضافه ...

ادامه ...چه ایمیل هایی رو هرگز باز نکنیم ؟

روزانه میلیون ها ایمیل خطرناک و ویروسی در شبکه جهانی رد و بدل می شود و هدف همه آنها یک چیز است. به دردسر انداختن کاربران و بالا کشیدن پول آنها و خالی کردن حساب بانکیشان، بخش کوچی از اهداف این نامههای الکترونیکی هستند. البته اکثر ایمیلهای خطرناک و ویروسی ...

ادامه ... نیاکان پردازش از ۱۳۷۰ تـــــــا امروز خدمات تکنولوژی اطلاعات و ارتباطات

نیاکان پردازش از ۱۳۷۰ تـــــــا امروز خدمات تکنولوژی اطلاعات و ارتباطات